Vous vous souvenez des machines d’Asus qui proposaient à la fois une utilisation de Windows et une possibilité d’exploiter android ? L’objet n’est finalement jamais sorti suite aux pressions conjointes de Microsoft et de Google. Depuis Windows 8 et l’apparition du Secure Boot, la tentation de bloquer, ou du moins de limiter; l’installation de systèmes est devenu une tendance assez problématique.

Lorsqu’on achète un matériel, on est en droit de pouvoir l’utiliser comme bon nous semble. Le désosser, le modifier ou le charcuter logiciellement. Il semble élémentaire qu’un acheteur de PC puisse installer dessus le système de son choix et ce, même si il l’a acheté avec une licence d’un autre système au préalable.

Mais cela n’est plus, dans les fait, une évidence. Depuis l’apparition des matériels estampillés « Conçus pour Windows 8 » à la sortie du système, de plus en plus de PC sont protégés (Le terme est clairement impropre) contre l’installation d’autres systèmes

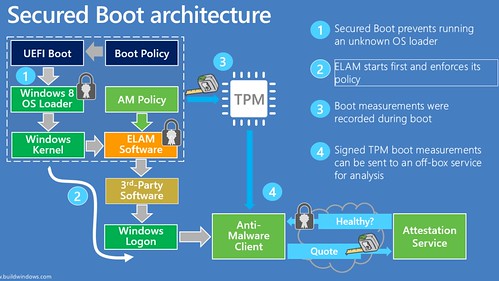

Microsoft a prévu de n’apposer ce logo que sur les machines remplissant un cahier de charges précis comportant des éléments logiciels et matériels spécifiques. Un élément en particulier est un impératif pour ces engins : L’UEFI Secure Boot. Ce fameux démarrage sécurisé a été conçu pour empêcher toute intrusion de logiciel malveillant lors du lancement d’un système. C’est donc une bonne intention sur le papier sauf que dans la pratique cela limite drastiquement ce qui pourra être exécuté par la machine.

Cette limitation est en fait un véritable système de filtrage de ce qui est bon ou mauvais pour la machine. Pour que le Secure Boot laisse passer votre application, il faut que celui-ci dispose d’un code crypté. si votre système n’a pas ce code, la machine ne l’exécutera pas et votre PC ne démarrera pas.

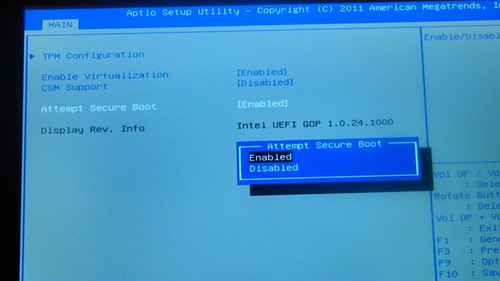

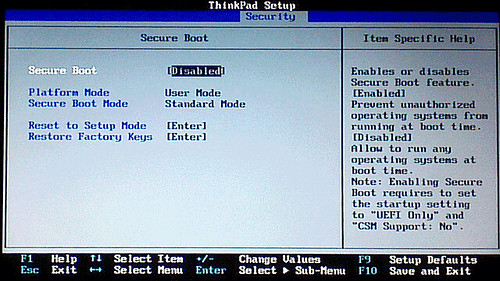

Vous achetez un PC sous Windows 8, vous installez dessus un Linux et la machine refusera de se lancer. En théorie, il est possible d’aller désactiver cette option dans le BIOS (Ce qui revient à aller enlever la sécurité d’un PC, geste difficile à faire passer chez un particulier.) Il est également possible d’éditer ses propres signatures pour dire à sa machine quel logiciel est digne de confiance. Bref des mesures permettant de contourner le problème.

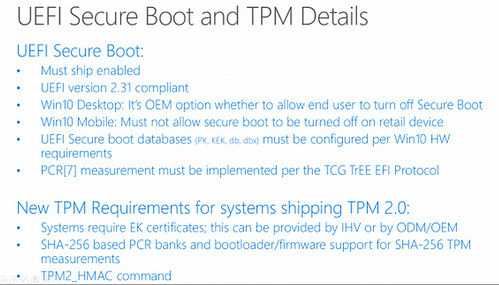

Mais avec Windows 10 beaucoup de ces procédures de contournement semblent avoir disparu ! Lors de la conférence WinHEC à Shenzhen, Microsoft a détaillé les éléments matériels nécessaires et obligatoires pour profiter de Windows 10. Si les documents ne sont pas encore finalisés et cela peut encore être modifié mais tel que Microsoft le prévoit pour le moment, l’obligation de laisser la possibilité à l’utilisateur de désactiver le Secure Boot n’est plus une obligation mais une option pour le fabricant.

Des machines sous Windows 10 pourront, si le Secure Boot n’est pas désactivable, ne recevoir aucun autre système par la suite. Pas même un éventuel autre Windows antérieur ! Aucune trace d’une possibilité d’installation ou de fourniture de certificats sur mesure de la part des fabricants et OEM. Aucune informations sur la possibilité de proposer par exemple une machine embarquant un Windows 10 et un Linux sur une autre partition…

Le soucis majeur posé par cette évolution pourra venir de deux facteurs distincts. Les éventuels avantages économiques à retirer de la part de Microsoft en proposant un système uniquement capable de faire fonctionner Windows 10 d’un côté mais également l’intérêt et la compétence des fabricants eux même de l’autre.

De nombreux fabricants ne font que le strict minimum en terme de gestion de BIOS et n’intègrent que des solutions minimalistes. D’autres consacrent tous leurs efforts sur des options très spécialisées comme l’overclocking. Le résultat est que beaucoup de fonctions de BIOS archi-connues sont sous exploitées encore aujourd’hui.

Si un fabricant de BIOS devait livrer par défaut une ROM sans l’option permettant de désactiver ce Secure Boot, il y aurait probablement beaucoup de machines qui récupéreraient ces options telles-quelles. Privant ainsi les utilisateurs du choix de leur système dans le futur.

ArsTechnica a contacté Microsoft pour avoir plus de détails sur cette évolution, pour le moment le site n’a pas reçu de réponse. En espérant qu’il ne s’agit là que d’un oubli et que les marques sauront être attentives à ce détail qui a de l’importance.

| 2,5€ par mois | 5€ par mois | 10€ par mois | Le montant de votre choix |

C’est déjà un peu le cas. Sur certaines machines à l’EFI particulièrement verrouillée, installé un autre système (même signé !) est un calvaire.

Certaines distributions Linux dispose d’une clef (achetée à Microsoft……..) pour pouvoir être « validée » par l’EFI, mais ensuite au niveau du bootloader, ça coince. Microdoft disait il y a peu qu’il n’imposait as ce système et que c’était les fabricants qui verrouillaient les EFI…

Ajoutons les UEFI gérant une whitelist (Lenovo, HP…) et voilà on y est : un seul système, un seul type de composant.

Pour le cas de windows 10, MS va encore utiliser une pirouette sémantique du genre « C’est pour a sécurité de l’utilisateur et les OEM pourront faire ce qu’ils veulent au niveau de leur UEFI »

Ajoutons qu’i semblerait que certains virus soit capable d’affecter les partitions EFI (Imaginons qu’en plus au niveau de l’EFI le virus arrive à effacer toutes les clefs de sécurité —> machine inutilisable si un boot legacy classique n’est pas possible). Bien sûr, un tel virus est plus facie à chopper en utilisant windows et ses élévations de privilèges lolesques.

@Baldarhion: ça vaut au moins +99999999 ;)

avec une source aussi anglophone soit elle

http://betanews.com/2015/03/21/lighteater-malware-attack-places-millions-of-unpatched-bioses-at-risk/

mais qu’on nous rende notre bon vieux BIOS bordel!!!

sur ma carte mère Z97-A j’ai un BIOS UEFI, dans les faits à part le support du mulot et quelques animations que je me suis empressé de désactiver et bien sûr l’UEFI/secureboot également désactivés par mes soins je n’ai absolument aucune option supplémentaire par rapport à mon ancienne P5QL-Pro avec un BIOS pur et dur

Je n’ai jamais vraiment suivi cette affaire de secure boot.

Je tourne sur une gigabyte Z87X et je pense que cette fonction est désactivée

Actuellement je boot au chois sur windows8.1 pour jouer et ubuntu 14.04 pour le reste qui est lui sur un second ssd:disque.

Ca me ferait chiez et serait carrément rédhibitoire de pas pouvoir booter sur l’os de son choix !! ?? :/

A vrai dire je vois tjrs pas le gain de securité concrètement dans la vie reelle?

Plus ça va et plus j’ai l’impression d’acheter un droit d’utiliser ma machine comme les fabricant le souhaite plutôt que de disposer du matériel comme je l’entend (et que j’ai payé bordel)

Yoga 2 sous windows 8. Bidouille pour changer le HDD par un SSD et impossible de remplacer la carte réseau (white list).

En gros, j’achète une machine dans une configuration donnée avec un OS donné. Si je veux changer d’os ou faire évoluer ma machine, je repasse à la caisse et doit racheter une nouvelle machine ou je passe trois mois sur les forums à trouver la machine sans white list ou vérouillage quelconque.

Je compte prochainement complètement abandonner Windows, en partie grâce à Steam et ses efforts pour plus de jeux compatibles Linux.

Si ça se concrétise, cela va être difficile pour moi de changer de carte mère.

On va se retrouver comme avec les PC prémontés qui sont majoritairement livrés avec Windaube, rares seront les cartes mères compatible avec les OS alternatifs…

@H2L29 : on est bien d’accord :) vivement que coreboot domine le monde :D En tout ça va pleurer dans les SAV quand les méchants virus vont rendre la machine inutilisable (si cette rumeur de virue EFI est vraie…). Si c’est le cas, MS aura creusé sa propre tombe.

Visiblement, c’est surtout sur les laptops qu’il y a des soucis. Dans le monde des carte mères desktop on se sent nettement plus libre (enfin… pas pour les machines non assemblées….)

@N1kod : L’argument sécurité mis en avant par l’EFI group est que le système de boot signé empêche la machine de lancer le système si par exemple un méchant rootkit a infecté la machine. Le seul problème étant que théoriquement, on devrait pouvoir empêcher le secure boot pour les systèmes non signés mais que beaucoup de fabricants de laptops omettent cette fonction. De plus il semblerait que le bootloader windows n’aime pas ne pas avoir la priorité. De plus en plus d’utilisateurs de GRUB montrent que même avec une partition Linux marquée prioritaire au boot, c’est quand même windows qui se lance. Seule solution pour le moment: utiliser la ligne de commande windows pour le duper…

Ce qui implique d’accepter la licence windows pour faire cette manip. Et donc, ne plus pouvoir se faire rembourser windows… Qui a dit vente forcée ?

Bref, l’EFi est peut être une belle chose sur le papier en cas d’environnement multidisques, multi partitions (seul cas ou efi peut être intéressant), pour le particulier, l’EFI est une plaie car nous n’en avons que des version bridées de tous les côtés.

@Hez, Escaflow : pour l’instant a seule solution viable pour rester avec un choix décent : une machine assemblée, désactiver secureboot et fastboot :D

Bientôt il faudra acheter des cartes serveurs avec des cpu serveurs pour pouvoir avoir une machine capable de booter ce qu’on veut :D Paye ton XEON/Opteron et CM Tyan… ça va faire mal au portefeuille tout ça !

@H2L29 : oui, si ‘lighteater » est une réalité, les hotlines constructeurs vont pas rigoler…

Ce qui fait surtout froid dans le dos, c’est que quand on regarde les dernières failles de sécurité windows/windows server, y’a beaucoup de faille qui donne l’élévation de privilèges ce qui fait un excellent vecteur pour ce type de virus. Sous unix, ce sera nettement plus rare.

OMG, on va avoir un antivirus EFI… J’imagine bien la gueule du boot :

– Init system

– Boot EFI : Oops… Can’t load bootloader… Please contact your sys admin…

Hum… j’imagine le cri de détresse de ceux qui ont crypté leurs disques:

– Mais euh… on peut pas récupérer la clef ?

– Ben non elle est cryptée…

– Mais les clefs elles sont dans le BIOS…

– Ah ben le BIOS ça existe plus et le virus a visiblement effacer la base kek…

– Et mes données…

– …

Au passage, protéger ses données est plus intelligent en utilisant une clef RSA et des logiciels type GNUPG et des scripts que de faire confiance au noyau ;) à bon entendeur… (Et oui, une clef GPG ou PGP peut se sauvegarder sur une clef usb, une carte à puce, etc… Et c’est toujours plus simple quand on sait comment ça marche plutôt que de faire confiance à un service tiers dont on ignore la configuration et le fonctionnement.

Ouh… je suis en forme quand je suis remonté…

Un dernier pour la route (ou pour le root :D)

Un document issu d’un groupe de sécurité en 2013 montrant comment facilement rendre une machine windows 8-UEFI inopérante. Ce qui fait froid dans le dos, c’est que beaucoup d’autres groupes sont capables d’exploiter ça.

https://www.mitre.org/sites/default/files/publications/14-2221-extreme-escalation-presentation.pdf

On y reviendra au bon vieux BIOS si ça continue, le MBR survivra :D

Juste un petit extrait du PDF :

BIOS Attacks: So What?

What Can Attackers Do If They Break Into BIOS?

We get asked this question a lot, and our answer is

« EVERYTHING! YOU CAN DO EVERY. SINGLE. THING! » or

« A BIOS attacker has available to it a superset of the capabilities

of all lower privileged attackers. »

Autre passage intéressant :

Vulnerability Disclosure & Vendor Response

http://www.kb.cert.org/vuls/id/552286

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-4859

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2014-4860

Then we didn’t hear anything for a while.

In June we started to get nervous that there was a mismatch in our

expectations about what vendors would be telling us

– We expected to get a list of before BlackHat of which BIOS revisions

vendors had released that patched the vulnerabilities.

– What we got instead was a taste of the bad old days where some

vendors didn’t reply Intel, others replied that they’re not vulnerable

when they actually are, and others replied under NDA and we don’t

know what they said.

In July we had to start an aggressive follow-up campaign with

OEMs and IBVs where we specifically went and looked at their

systems to try and identify signatures that indicate the presence of

the vulnerable code, so we could cite specific evidence that they

were vulnerable.

Moral of the story: BIOS vendors are not used to having to fix

vulnerabilities. (And you the BIOS users are not used to having to

patch them even if patches exist!)

@H2L29 regarde le slide « bugs Galore » et le suivant ça va te faire rire.

@Baldarhion

Pour les portables sans Windows, il y a system76 et bien d’autres dont Dell pour certains marchés. Certes, ils sont plus chers mais au moins le matériel est fonctionnel sous Linux.

@Al; beaucoup de plateformes à base de clevo aussi sont dual-boot friendly. Dell j’ai toujours un peu de méfiance pour la qualité des tables ACPI et des UEFI pas toujours très bien intégrés. Peut-être que leurs gammes pro sont meilleures… Mais dans les prix de tout le monde :/

@Baldarhion: MBR GPT on s’en fout le BIOS boot les deux, le soucis c’est d’avoir déporté la configuration du BIOS sur une partition VFAT et qu’on a appelé EFI, c’est du pain béni pour les crackers et les agences de renseignement, plus besoin de soudoyer les fondeurs de puces pour intégrer des affaiblissements dans les algos ou les devs de kernel pour laisser des backdoors, là c’est dans un élément unique quel que soit l’OS et accessible de façon très simple en écriture

faites de beaux rêves, dormez sur vos deux oreilles, la caméra veille sur vous D:

Cette affaire de boot sécurisé (mais sécurisé à l’avantage de qui, en fait?) avait commencé sur les Playstations, non?

Je ne vois plus que ça :

« Quand on pense qu’il suffirait que les gens n’achètent plus pour que ça ne se vende pas ! » – Coluche

Il restera a minima les gammes pro sur lesquelles une sécurité de boot non désactivable sera peu vendeur car des clients les installent en station Linux.

Mais ce ne ser

La solution ne serait-elle pas de faire tourner ces systèmes Winchose dans des machines virtuelles, sous Linux par exemple ? C’est par exemple ce que je fais sur un bête Lenovo d’entrée de gamme, évitant toute corruption par Virus 8, et conservant la possibilité de le sauvegarder à volonté.

Je ne me vois pas basculer sous Win10 si effectivement il y a ce genre de blocages, de contraintes. Quand nos constructeurs comprendront-ils que la solution ne passe pas par la contrainte mais par un libre choix ?

voila la boucle est bouclée … ca fait 10 ans que les politiques ne comprennent pas (ou font semblant) le problème de la vente liée .. du coup ms a « raison » de bloquer pour de bon ..

mon prochain portable sera donc un chrome book … ou un mac ?

ps: j’ai pas de post de uko et autres venant dire que c’est bien ..

@toto: au pire il restera les clevo et les gammes pro de certains constructeurs

on aura aussi le retour des portables à acheter ou pas (style liste de « pc tatoués » à éviter d’acheter à la grande époque, résultat plus personne tatoue un pc portable)

si c’est vrai (on verrat bien ce que feront les fabricants), ça craint mais ça passera

par contre, sur les gammes « à la mode » type yoga, faudra pas s’étonner que ça prenne au début

sur les thinkpad pro, ça prendra pas (deja rien que pour les options de downgrade c’est plier)

à voir les futurs bios uefi chez acer par contre (generalement ils prennent du pas cher mais compatible linux facilement car très standard)

s’il prennent de mauvais bios, ils vont d’en mordre les doigts eux !

enfin on verra, pour l’instant c’est encore en preview win 10 (et les fabricants sont pas tous forcés de se couper de ventes chez les pro et libristes)

on verra les marques qui ont de bons ingés et qui commanderont les « bons » bios

content d’avoir acheter mon X121E il y a un moment (et le x220 de ma boite)

je remercierais jamais assez feu blogeee pour cette promo en plein été

pas de computrace (sesactivable), un bios sur l’un et uefi legacy compatible sur l’autre

ça mettra peut être un coup d’arrêt au pc « fashion »

bref, qui vivra verra (mais je plains les tech s’ils peuvent plus utiliser leur outils linux pour réparer les pc ou pour la recup comme plus haut, là va y avoir des morts de tous les cotés, pas bon du tous ça)

Oui le Secure Boot est aussi une bonne idée sans doute à améliorer: beaucoup de virus se transmettent par des clefs USB.

Je ne vois pas trop l’intérêt pour MS de faire ce genre de blague en contraignant le propriétaire d’une licence W10 à rester sur W10 (c’est dire ni sur un OS d’autres marques ni un OS Windows quelconque).

Maintenant, je vois plus l’intérêt (très discutable) pour les fabricants de verrouiller le système pour lier le hardware au software (comme c’est le cas sur la T100 avec la licence Office liée à la machine et non cessible).

@DotNet: on verrat au final quand les spec des licences seront données

mais si ms veut verrouiller sa licence oem, le secureboot est quasi parfait pour ça (et les fabricantts seront là pour l’appliquer, ça c’est clair, comme le cas de votre licence office oem valable que sur UNE machine)

on verra bien, mais c’est surtout sur laptop que les problemes seront le plus visible (et ceux qui achètent leur « tour » toutes faites)

les sav type acer et son programme de « remboursement de licence » avec renvoi de la machine seront peut être la solution

renvoi de la machine, on rembourse la licence et flash la machine avec une version uefi compatible windows 7, linux par exemple

ça va pas leur changer la vie à des boites comme celle ci qui appliquaient deja le programme (et la loi pour les plus pointilleux)

par contre, pour la recup de données et surtout les boites de reparations, sav et autre

là, ça va être le drame (il y aura sans doute une « parade », mais le temps de la trouver, aie aie aie)

je pense aussi que les ennuis ne seront que pour ceux voulant un dual boot

en cas d’install d’un linux only, il y aura moins de soucis (je pense, encore une fois, qui vivra verra)

au final, ça démocratisera peut etre linux et la virtualisation (et ce sera pas un mal ! )

la virtualisation c’est bien mais ça a aussi ses contraintes, la plus importante reste l’incapacité d’avoir un accès complet aux périphériques, donc pas de jeux depuis un windows virtualisé, pas de wifi en mode AP ou monitor depuis un linux virtualisé etc…

@H2L29: pour les jeux il y a steam et wine-playonlinux (ça mettra même un coup de boost aux jeux natif sous linux et ça sera pas un mal)

pour le reste, si on a des besoins « pro », on achète la licence donc c’est pas trop un soucis (ou on a une tour – de marque gamme « pro » ou assemblé avec amour – dual boot compatible)

je parlais plus pour « le grand public » qui sera le plus enquiquiné par ça sur laptop « low cost »

sinon les lenovo X2XX par exemple avaient (je sais pas pour la gamme actuelle, j’espère que ça n’a pas changer) une sorte de rack 2,5 pouces qui permet facilement de changer son disque

et là, hop on change de système comme on veut (je sens qu’il vont prendre niveau occasion ses pc)

ce serait la solus ultime pour les laptops et les entreprises (au final c’est quand même moins cher que 2 bécanes)

au final on aura peut être de belles astuces et machines (je regarderais ce que ferra panasonic sur ses toughbook, ils ont toujours de bonnes idées eux aussi)

en tous cas, on verra bien les « bonnes marques » et ceux qui économisent et jouent pas le jeux

si ça commence dès le bios uefi, le reste des composants sera pas mieux

ça permettra peut être de trier plus facilement

mais le problème sera plus sur les laptops encore une fois, donc les pro pourront toujours prendre du matos pro en tour (comme un shuttle avec « linux compatible » bien indiqué dans les spec etc etc)

et au pire les particuliers auront une tablette android pour le salon et la chambre

enfin c’est pas une bonne idée, on voit bien qu’il y aura des soucis et des alternatives qui ne tourneront pas forcement en faveur de win 10 (et des fabricants qui ne seraient pas carrés)

encore une fois, qui vivra verra (mais ça promet en tous cas)

j’ai pas parlé des nas pour les données, mais ça allait de soi (et si en plus ça peut relancer l’hébergement à domicile avec des solus « clé en mains » type syno, banco ! )

De mon côté, j’abandonne tout espoir :'(

Il faudrait qu’un jour les asso de consommateurs se penchent sur le problème. Comme je disais même sur certains laptop windows 8, pour accéder à ‘UEFI, il faut booter sous win8. Ce qui veut dire qu’on est un peu obligé d’accepter la licence. Dans le cas des machines BING, c’est pas bien grave vu le coût de la licence, mais pour les autres cas, c’est plus problématique.

Si les machines deviennent effectivement verrouillée sur un secured-boot, on aura toujours la possibilité ‘installer un linux compatible (Ubuntu, Fedora, Redhat, …) Mais alors se posera une autre question : si je recompile un driver, un noyau ou un module est-ce que je pourrais facilement signer le résultat ? C’est loin d’être sûr… En d’autres termes, j’ai bien peur qu’il ne faille passer par MS pour signer ses propres productions :D

Bon, en attendant, MS peut encore changer d’avis…

– Alors, il est corrigé ce bug ?

– Ouais, mais j’attends que MS signe mon nouveau module…

– Donc, la faille de sécurité est toujours là..

– Ouais, mais le boot est secure.

Un autre dev arrive…

– Han ! J’ai trouvé un bug dans ton code… Mauvais typage… J’ai corrigé et recompilé…

– Merde, va falloir le faire signer aussi…

– Qu’est-ce qu’on dit au client ?

– Euh… Comme d’hab: rien.

Déjà que je regrette d’avoir pris le asus T100 pensant installer dessus gnu/linux. Il y avait des solution bancal quand je l’ai acheter, rien d’exploitable et je pense que c’est toujours le cas.

Alors maintenant, plus de bios limité pour moi.

Un bios UEFI est capable de bien plus que ce que l’on peu imaginer,

A titre d’exemple pour pouvoir utiliser une application GPS « GPSgate » donc un truc connu.

j’ai du désactiver le secureboot de ma tablette asus T100.

Je crains le pire. Genre l’impossibilité d’installer ce que l’ont désire en OS mais aussi pour les applications.

Ca sent pas mauvais l’avenir….

En tout cas je pense maintenant avoir avec cette news un semblant de réponse du pourquoi APPLE a retirer Bootcamp