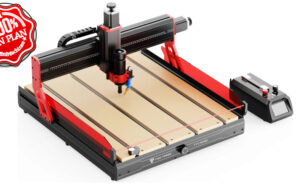

Super compacte, une clé PC ne tient pas beaucoup plus de place qu’une grosse clé USB ordinaire. Les premiers prix débutent à quelques dizaines d’euros et on a de très bons engins aux alentour de 60 à 70€. Pour ce tarif, cette machine permet de faire tourner une distribution linux, de récupérer un signal wifi et de stocker un grand nombre de données, de quoi séduire les pirates de tous bords.

Imaginez un de ces petits boitiers, glissé discrètement derrière un PC, l’alimentation de ces clé-pc se fait directement par une prise USB aussi elles savent se faire très discrètes au sein du fatras accumulé dans une entreprise. Si on connait un peu son affaire, la configurer rapidement sur place depuis un smartphone n’est pas sorcier et une fois dans la place, la machine peut rapidement trouver son chemin dans les méandres d’un réseau local non protégé.

De là, c’est l’orgie numérique pour un pirate, si le réseau n’est pas correctement protégé, c’est un des points soulevés par le Hackfest 2012 à Québec et relayé par Zataz.com. Un pirate qui arrive à glisser ce type d’engin dans une entreprise qui n’a pas fait de sécurisation de son réseau peut rapidement récupérer énormément de données. Il a tout loisir ensuite de les stocker dans la mémoire de la machine (Ces clés PC acceptent des carte MicroSDHC de plusieurs gigaoctets) ou les expédier via une connexion internet.

A partir de la troisième minute

L’installation de l’objet se fait d’un seul geste et l’investissement de base est ridicule : Avec un peu de bidouille et un adaptateur secteur vers USB à 5€ on peut facilement planquer une série de minimachines pirates dans un faux plafond où elles ne seront jamais détectées.

Surveiller les entrées et sorties du personnel n’est pas suffisant. Certaines installations peuvent se faire par des tiers non experts ayant accès à l’entreprise et qui ne se rendent pas forcément compte de la gravité de leur acte. Contre un peu de liquide, brancher une simple clé au dos de l’écran TV de l’accueil qui possède un port USB ne parait pas si grave.

Dimitri Souleliac, conseiller en informatique expert de ce secteur, indique clairement qu’une bonne méthode pour se prémunir contre ce genre d’attaque, est de former le personnel dans son ensemble et de le sensibiliser à alerter les responsables informatiques de l’entreprise en cas de découverte bizarre. Un boitier unique et jusque là jamais vu qui apparaît soudainement, un câble qui court bizarrement jusqu’à une gaine, une plinthe ou un faux plafond, autant de réflexes de sécurité qui peuvent éviter des fuites de données graves en entreprise.

A noter également qu’avec l’apparition de ce genre d’outils, la tentation d’une malveillance envers un particulier est devenue totalement imaginable. Une petite clé à 50€ peut être glissée chez vous, ou à courte proximité de votre appartement. Totalement à votre insu, elle peut espionner vos faits et gestes informatiques mais aussi seconder une webcam qui viendra prendre des images à intervalles réguliers de vos faits et gestes et les relayer par votre propre réseau wifi à un malandrin. Dès lors il lui sera possible de connaitre vos habitudes, vos horaires, quand la maison est libre d’accès…

Sans sombrer dans une paranoïa inutile, des règles de base de protection de vos outils et matériels informatiques sont souvent nécessaires pour dormir tranquille. Connaitre le format et les possibilités de ces clé-PC est également une arme efficace pour lutter contre de tels agissements.

Merci à Mat pour le lien

| 2,5€ par mois | 5€ par mois | 10€ par mois | Le montant de votre choix |

Je porte plinthe contre les fôtes pirates ;-)

Domaine de reflexion très interessant Pierre.

Simple idée qui a déjà fait ses preuves, laisser trainer une clef USB sur le parking d’une entreprise, attendre qu’un employer la ramasse et la branche par curiosité sur son ordinateur.

Bien préparé & configuré, la mini-machine pourrait alors d’un coté se faire passer pour une anodine clef USB de stockage appartenant à un autre employer de l’entreprise et n’éveillerait alors pas le doute, et d’un autre coté pourrait automatiquement tenter d’attaquer l’entreprise depuis l’intérieur en attaquant automatiquement les réseaux Wi-Fi & Bluetooth alentours et même l’ordinateur hôte en question et transmettre ses resultats au pirate. Ajoutons à cela un micro sur la mini machine en question et l’on a une arme d’espionnage industrielle comme jamais on n’en a jamais connu auparavant.

fatigué le garçon

faut se reposer le dimanche.

Oh mais tu me fais flipper la pierre , je vais devenir parano !!!!

Mais les antivirus peuvent rien faire contre ca nan?

Antivirus = software

Clé usb pirate = hardware

Donc théoriquement ben c loimite n’importe quoi , je suis nul en ce domaine ,

Hors Sujet : Sinon pierre vas tu tester le successeur du zacate , je me demande ce qu’il a dans le ventre !!!

L’autre bonne méthode, c’est d’avoir un Wifi invité, relié à une ligne 100% extérieur (genre directe sur l’ADSL) et de proscrire le Wifi pour le réseau interne.

Avec un filtrage d’adresse MAC assignée à un seul port du switch, aussi on limite pas mal la casse.

C’est avec l’une de ces clés que j’espionne la politique éditoriale de minimachines.net pour le compte de C|NET…

Dans le bric à brac de la tanière multimédia, elle n’a été trop dure à cacher…

@fractalized: Ah, c’est un coup vache que m’a fait Pierre, je lui signale de façon humoristique une faute, il la supprime mais laisse mon commentaire qui du coup devient incompréhensible et je passe alors pour le farfadet de service :-)

Pourquoi voir le mal et des pirates partout?…..

Bon moi elle m’intéresse cette clé USB mais Pierre tu ne dis pas où l’acheter…..

bonne soirée à tous….