Pi-Hole est une création de Jacob Selma qui livre les sources et les informations nécessaires pour le réaliser. Il s’agit d’un serveur DNS au travers duquel vos appareils pourront se connecter.

Très léger, Pi-Hole ne demande pas beaucoup de ressources et peut même tourner sur une carte Raspberry Pi Zero. Il est possible d’utiliser d’autres types de cartes de développement, le système s’acclimate à énormément de distributions linux : Raspbian mais aussi Debian, Ubuntu, Fedora, CentOS… L’installation se passe au travers d’un guide pas à pas après avoir pianoté une simple ligne de commande sur votre Pi1 :

curl -sSL https://install.pi-hole.net | bash

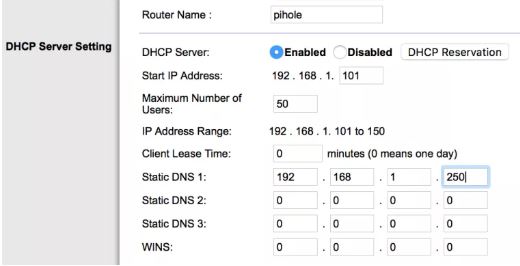

Une fois votre Pi-Hole en place vous n’aurez plus qu’a utiliser son adresse IP comme serveur DNS pour votre routeur ou connecter toutes vos machines au travers de celui-ci.

Si votre routeur ne permet pas cette manipulation, il est possible de se servir du serveur DHCP de Pi-Hole pour parvenir au même résultat.

Le système utilisera ensuite une « liste noire » de serveurs publicitaires pour tracker les éléments à ne pas afficher ni télécharger sur votre réseau. Vos pages web seront donc débarrassées des publicités de la même manière qu’en utilisant un ad-blocker en extension sur votre navigateur. A la différence que cela sera fait automatiquement sur toutes les machines connectées que vous utiliserez sur votre réseau local : En wifi comme en Ethernet.

Il est possible d’utiliser des listes blanches pour supporter des sites affichant de la publicité raisonnable et que vous voulez soutenir ou pour profiter de services payés par les publicités comme Spotify, par exemple.

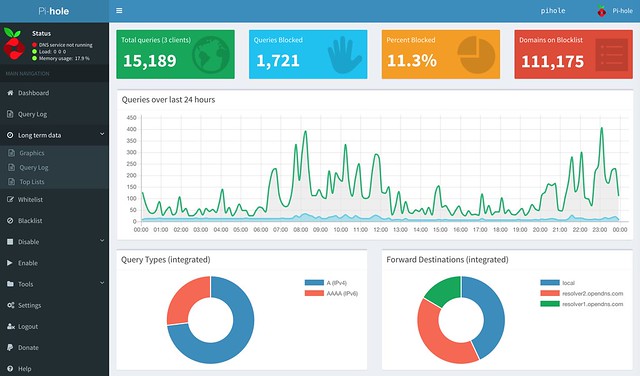

L’interface graphique de Pi-Hole est un modèle du genre avec énormément d’informations et de statistiques, ce qui permet de savoir combien de publicités vous avez fait sauter mais également la bande passante économisée. Cela m’intéresse grandement pour associer ce genre de solution à un routeur 4G afin d’économiser du débit et des gigaoctets de données.

Pi-Hole est totalement libre et gratuit, vous trouverez toutes les informations sur sa page web : Pi-Hole.net. Pour qu’il reste libre et gratuit vous pouvez participer à son financement au moyen d’un don via Paypal ou Patreon.

Notes :

- D’autres méthodes d’installation sont disponibles et détaillées à cette adresse.

| 2,5€ par mois | 5€ par mois | 10€ par mois | Le montant de votre choix |

Je viens d’acquérir un raspberry pi. J’ai appris l’existence de cette application grâce à ton article et c’est la première que j’installé. Quel bonheur de ne plus subir les publicités sur mon téléphone en Wifi. MERCI !

En revanche, j’avais cru que Pi-Hole pouvait aussi faire fonction de resolveur DNS mais il semble que ce ne soit pas le cas. Prochaine étape donc, installer Unbound…

Juste une petite question : le fait d’utiliser un Raspberry ne bride en rien la connexion ? J’ai bien compris que routeur et DNS sont différents mais je me demandais que si la requête passait par un DNS dans un Raspberry, serait-elle bridé ?

N’hésitez pas à m’expliquer car je débute un peu sur le sujet. Et si vous avez des infos/tuto sur Unbound, n’hésitez pas non plus !

Merci beaucoup.

@prog-amateur: Je me réponds ainsi qu’aux autre : Non car d’après l’auteur seules les requêtes DNS passent via Pi-hole, et même un réseau 100Mbps comme celui d’une Raspberry Pi B+/2B/3B est suffisant (remarque, le port Ethernet du Raspberry Pi 3B+ va quant à lui en pratique à 224Mbps, et théoriquement à 300 Mbps).

Source ici :

https://discourse.pi-hole.net/t/will-pi-hole-slow-down-my-network/2048

@prog-amateur: ça va impacter (en bien ou pas) le temps de réponse dns dépendra aussi sur quel dns tu requête, si celui ci rame ou est dans les choux tu sera aussi impacté donc ça joue pas sur le débit mais sur le temps où tu demande une page et sa résolution ip. genre dans la barre d’url quand je demande facebook.com le temps entre l’appui de la touche entrée et le téléchargement des 1ers fichiers dépend directement du pi-hole et du serveur à qui il fait la demande, en général ça se mesure en millisecondes

ta machine demande facebook.com à pi-hole, celui ci fait suivre la demande à un serveur dns genre 8.8.8.8, 8.8.8.8 répond à pi-hole facebook.com = 157.240.21.35, et pi-hole fait suivre à ta machine. la particularité de pi-hole c’est que suivant comment tu l’a réglé si ta machine demande à pi-hole un domaine que tu a bloqué il va répondre domaine.bloqué = 127.0.0.1

c’est là où basiquement tu va gagner du temps parce que il va pas requèter 15000 trackers et autres daubes appelés par la page facebook.com

PS: une bonne adresse pour trouver des serveurs DNS moins crados/menteurs que ceux de google (8.8.8.8) https://www.opennic.org

@H2L29: Merci beaucoup pour l’info. Je comprends mieux le processus. Ceci dit, certains proposent des tuto pour mettre Unbound en même temps que Pi-Hole (https://www.youtube.com/watch?v=FARHhf1i0hM), ce qui leur permet de crypter leur DNS avec DNSCRYPT et de certifier les requêtes avec DNSSEC, ce qui en fait un outil hyper intéressant pour la confidentialité des données, de plus c’est légal.

C’est-à-dire que dans ton exemple, ça donne : Ma machine > Pi-Hole sur Raspberry Pi > DNS Unbound aussi sur Raspberry Pi (avec requête chiffrée) > (optionnel : DNS externe si la requête n’est pas dans le cache de notre DNS Unbound Raspberry Pi) > info trouvée facebook.com = 157.240.21.35 (chiffrée) qui fait le sens inverse et est enregistrée dans le cache du DNS Unbound pour que la prochaine fois, on puisse gagner du temps.

N’hésite pas à me corriger si je me trompe.

en faite quand on fait une requête dns celle ci est répondue avec une durée de vie (TTL) relativement courte, donc y a de grandes chances que ton résolveur dns préfère faire une nouvelle demande que d’utiliser le cache

faut aussi que la source chez qui unbound va chercher l’info soit compatible dnssec sinon t’a entre le dns extérieur et unbound une conversation en clair mais ça reste que des échanges de domaines, ils ne connaissent pas quelles pages tu visite exactement, perso j’trouve ça un poil parano, c’est certain que c’est de l’information qui fuite mais pour ce qu’on peut en exploiter… faut vraiment chercher des noms de domaine chelous :p

@H2L29: Bah parano oui (parce que faut en arriver là) et non (parce que je comprends ceux qui veulent en arriver là).

Par exemple, c’est tombé ce matin : https://www.nextinpact.com/news/106993-chiffrement-five-eyes-demandent-cooperation-lindustrie-non-sans-menace.htm

C’est juste un exemple comme un autre, mais si les Etats peuvent avoir la liste de tes endroits visités, une personne malhonnête et douée le peut tout autant. Par exemple, si tes requêtes ne sont pas chiffrées, elles sont en clair, donc il y a possibilité par exemple d’une attaque Man in the middle pour te rediriger vers un faux site, ou lire les paquets qui transitent de ton ordinateur vers le site concerné.

Bon moi, j’ai pas la science pour mettre en place ce genre de protection, mais j’aurais bien aimé c’est pour ça que j’essaye de comprendre, même si j’ai l’impression que plus j’avance, plus c’est complexe lol. Bref, j’aurais aimé juste surfer sur Minimachines sans me dire qu’on regarde « par dessus mon épaule » pour m’envoyer des pubs ciblées ou savoir mes centres d’intérêts pour les revendre à des tierces parties, et sans forcément aller visiter des sites bizarres. Là, mon FAI le sait, donc imagine la brocante que ça peut être.

@prog-amateur: faudrai déjà que minimachines propose un accès chiffré, oui plus on avance plus c’est complexe, aussi pour les attaquants, voir l’interview de Benjamin Bayart par la taverne des pirates : https://www.youtube.com/watch?v=3xRgOWeV8NA

donc je pense qu’il faut avoir le niveau de parano que l’on a besoin, et si tu n’est pas activiste dissident alors ce n’est pas vraiment nécessaire, après y a les bonnes pratiques comme utiliser un serveur dns propre, et bloquer les trackers via une extension comme uMatrix ou pi-hole

par exemple vouloir utiliser le réseau tor juste pour regarder des vidéos youtube c’est overkill

@H2L29: Minimachines est désormais en HTTPS :)

oh \o/ merci !

@Pierre Lecourt: y a encore du taf pour que tout minimachines soit https, sur le forum c’est pas top firefox il est pas content

@H2L29: Oui, pour le moment la boutique et le site sont sécurisés. Pour le fofo c’est assez compliqué mais c’est prévu !

@H2L29: je ne suis pas activiste, juste un type qui aime se balader tranquillement sur la toile. Le beau-gosse canadien qui pêche seul ou avec un proche dans un lac en forêt sous un ciel magnifique et de l’air frais (faut juste enlever le côté beau-gosse canadien, la pêche, la forêt, à part ça c’est pareil).

Du coup effectivement, les bonnes pratiques m’intéressent. Des extensions comme uMatrix ou HTTPS everywhere, c’est pas mal. Nextcloud aussi c’est bien pour garder ses données privées pour soi, j’essaie de l’installer sur un Rock64 mais y a actuellement un bug que le développeur tente de résoudre, j’en ferais peut-être un tuto sur le forum si j’y arrive car ça a évolué en facilité et en performances depuis l’époque où je l’ai installé sur un ASUS VivoPC en RAID logiciel codé avec les pieds ^^

Bref, ce Pi-Hole, j’espère le comprendre un peu mieux pour savoir si c’est nécessaire, et surtout comment l’utiiliser mais j’ai l’intime conviction que oui.

@prog-amateur: de mon point de vue pi-hole c’est bien quand tu veux protéger le surf de toute la maison depuis un seul endroit, cependant faudra accepter que la famille râle parce que tel ou tel site fonctionne pas bien :D et rectifier rapidement sinon tu sera le seul à l’aimer ton pi-hole ^^

mais si t’es tout seul sur une seule machine c’est p-ê pas nécessaire, surtout qu’au moindre effet de bord faudra aller bidouiller dedans, c’est pour ça que je préfère utiliser une extension dans le navigateur, si ça pose problème j’ai juste à rectifier le tir directement dans la fenêtre

Sympa cet outil !

Pendant mes essais d’installation pihole, je me suis retrouvé sur un internet avec pub (j’avais viré ublock). C’est impressionnant ! Je ne savais pas les sites autant pourris par la pub. ublock a bien fait le boulot jusqu’à présent.

C’était juste pénible de se faire jeter à certains endroits qui reconnaissaient l’utilisation de ublock.

Pihole a solutionné le pb.

Petit souci cependant, comment faire en sorte de pouvoir utiliser ce filtrage lorsque l’on est hors du réseau local ?

J’avais imaginé faire une redirection du port 53 (udp/tcp) de ma box vers mon pi et mettre en DNS sur mes pc mon ip fixe internet. Cela ne fonctionne pas….

Bon après si cela avait fonctionné c’était peut-être délicat de permettre l’utilisation libre de mon pihole à partir de mon ip publique…

Une piste à me donner ?

@Fred:

Je me réponds. Il faut passer via un VPN (pour raspberry pivpn fonctionne très bien).

Fred

Bonjour à tous, après avoir testé Pi-Hole sous Ubuntu en VM, je dois dire que je suis satisfait. J’ai une question pour les utilisateurs avertis que vous êtes.

Je souhaiterais disposer d’un point d’accès WiFi qui diffuse un internet « Pi-Holé » et « VPNisé ». En gros, si je me connecte en WiFi sur ce point d’accès ma connection passera par un VPN et par Pi-Hole.

Avec quel matériel et comment dois-je m’y prendre svp ?

Merci

[…] PC. On peut également imaginer intégrer dans cet espace une solution “passive” comme Pi-Hole par exemple. Ou monter un NanoServer, une PirateBox ou autre ENTBox. Il est même imaginable de […]

@StefD:

Alors je sais pas si ta question c’est un wifi public ou privé.

Pour un wifi privé pi-holé, tu peux regarder sur la doc officielle et configurer ton pi-hole au niveau de ta boxe : https://discourse.pi-hole.net/t/how-do-i-configure-my-devices-to-use-pi-hole-as-their-dns-server/245

Une fois que tu as fait ça logiquement toutes les requêtes passant par ta boxe seront pi-holées.

Pour utiliser un VPN avec pi-hole et pouvoir bénéficier d’un internet sans publicité sur ton smartphone dans la documentation officielle il y un tuto avancée : https://docs.pi-hole.net/guides/vpn/dual-operation/

Une fois que t’as fait ça, en théorie tout est bon

Si tu veux un wifi public avec un portal captif, un peu comme dans les starbucks. Tu as RaspAp: https://raspbian-france.fr/creer-un-hotspot-wi-fi-en-moins-de-10-minutes-avec-la-raspberry-pi/

Et comme dit plus haut, si tu as ton pi-hole configuré au niveau de ta boxe et que t’as mis le VPN, rajouter un wifi public devrait pas être trop ennuyant.

@Robin P.:

Pour le wifi public je le ferai sur un raspberrypi différente pour éviter toute bêtise

@Robin P.:

Pour le wifi publique je ferai ça sur une raspberry pi différente

Bonsoir,

J’ai actuellement un Raspberry que j’utilise comme serveur Nextcloud. Est-il possible d’installer pi hole sur a même machine sans perdre toutes les configurations ou alors cette installation nécessite-t-elle de réinitialiser le système?

Merci

Vous couplez pi-hole + unbound dns server sur un rpi

vous obtenez un adblock sur tout votre réseau local, avec en plus un serveur dns récursif qui tape directement sur les serveurs racines pour vos recherches, autrement dit, fini les dns menteurs des FAI et autres pages obscures redirigées mystérieusement on ne sait ou…..

Vous saupoudrez le tout sur votre rapsberry d’un serveur vpn (de confiance), et internet à la maison ne sera plus jamais comme avant. Pour peu que vous ayez un syno, vous créez votre propre serveur mail sur un nom de domaine gratuit type azote.org, et vous réussisSez à vous débarasser de google et consort. (mais là, je digresse)

Quelle bonne surprise ce pi-hole.

@seb : merci pour unbound. Je ne connaissais pas. Pas trop difficile à configurer en regardant les tutos. Et DNSSEC est activé par défaut.A tester sur https://dnssec.vs.uni-due.de/

J’y ai rajouté log2ram pour moins user ma clé.

Pensez aussi à sécuriser votre Pi. Il y a des malwares cryptomonaie qui traîne.

[…] de ce format : des systèmes type portés par des communautés. On imagine un format de NAS ou un super gestionnaire de solution PiHole par exemple. Mais aussi des versions Domotiques ou des éléments hyper spécialisés comme un gestionnaire […]