Plusieurs Raspberry Pi Zéro, disposées dans des endroits public au sein d’une université. Voilà qui laisse dubitatif. D’autant que les cartes sont alimentées en permanence sur secteur et embarquent en prime un petit dongle Wifi5 pour se connecter.

Cette découverte rend l’étudiant suspicieux et il décide de poster l’info sur Reddit, histoire d’avoir de l’aide pour découvrir quel est l’objectif final de celui qui a déposé cet engin. Un spécialiste en sécurité – et vidéaste – s’intéresse à l’objet et contacte l’étudiant pour voir de quoi il en retourne.

Il s’ensuit une enquête complète pour comprendre comment l’engin fonctionne. Une grosse suspicion autour d’un objet destiné à voler les données des étudiants est dans l’air. Créer un faux compte Wifi qui s’intercalera entre le vrai compte Wifi de l’université mais en sniffant au passage les données qui transiteront dessus. C’est en général comme cela que les pirates récupèrent des données. En analysant les datas avec des chaines de mots clés autour des mots de passe ou des services spécifiques, ils repèrent vos identifiants de réseaux sociaux, vos mots de passe de compte Paypal ou autres codes et numéros de carte bleue.

S’ensuit donc une courte et passionnante enquête que LiveOverflow a publié sur sa chaîne Youtube. Il faut être anglophone pour comprendre ce que la vidéo explique mais je vais vous en résumer les grandes lignes.

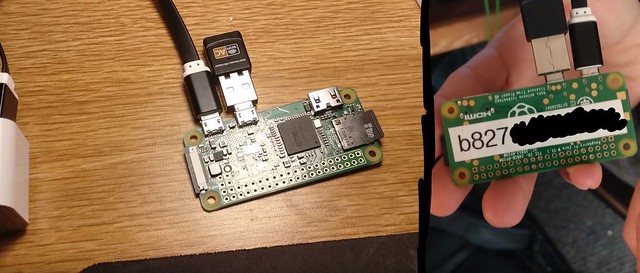

Après la découverte de l’objet, le Youtuber a proposé ses services à l’étudiant. Première épreuve, réussir à lire sous Windows le contenu de la carte puisqu’une des partitions n’est pas visible par le système. Après cette « épreuve »1, il est temps de fouiller le contenu de cette partition.

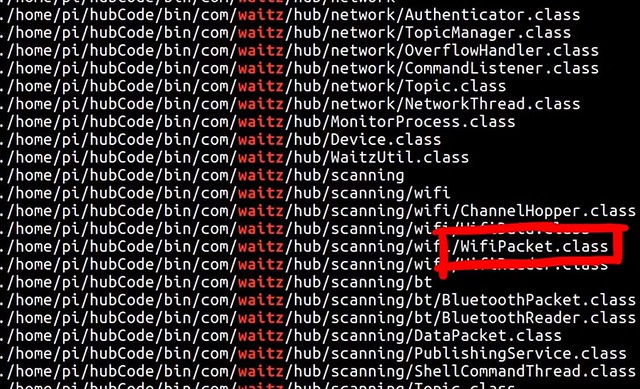

C’est cette partition qui contient les programmes qui sont exécutés automatiquement par la Raspberry Pi Zéro et le travail de recherche commence. Fastidieux, il demande de vérifier toutes les étapes et tous les scripts lancés les uns à la suite des autres.

Et les soupçons semblent se confirmer. La carte Raspberry Pi Zéro commence à ressembler à une technique de « Man In The Middle ». On cherche à se connecter au Wifi et on passe par la carte qui va recueillir des données.

Mais, le temps passant, le chercheur s’aperçoit qu’au final la carte ne fait pas grand chose. Elle note bien l’existence des solutions Wifi à proximité mais rien de plus… Bizarre de déposer ces objets dans des lieux publics pour… rien ?

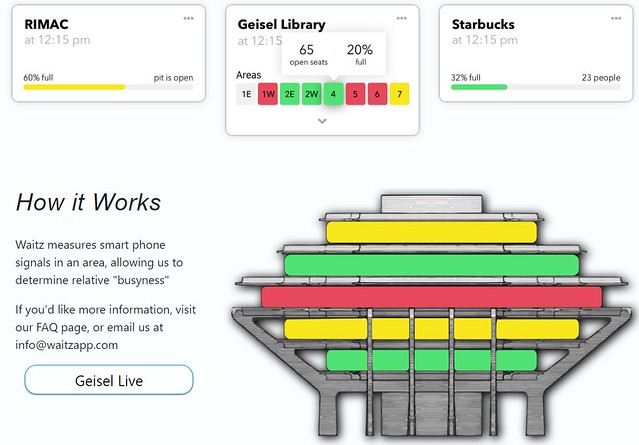

A force de recherches et en s’appuyant sur les noms des fichiers présents, le chercheur finit par trouver. Il s’agit d’un service gratuit qui sert à déterminer le taux d’occupation de certains lieux (café, bibliothèques et autres services public de l’école) en se basant sur la présence à proximité de smartphones, tablettes ou de PC au Wifi ouvert. Ces appareils cherchant en permanence à se connecter à une borne, cela permet de déterminer l’affluence de ces lieux. Pour quoi faire ? Pour proposer un service baptisé Waitz qui évitera de vous déplacer pour rien si le lieu que vous voulez visiter est bondé. Pas la peine d’aller à la bibliothèque si le service Waitz vous indique qu’elle est surchargée. Idem pour tous les autres lieux où ces petites cartes Raspberry Pi Zéro ont été dissimulées.

Evidemment, il aurait été plus simple de construire un petit châssis en impression 3D pour ces cartes et de faire apparaître dessus le logo et l’adresse de Waitz… L’étudiant en question a finalement rendu la carte au service qui va la redéployer dans un nouveau format. Waitz a reconnu leur bêtise… Déployer des objets sous ce format n’est pas une bonne idée même si on a les meilleures intentions du monde.

Si vous croisez une carte de ce type derrière un meuble ou autre dans un lieu public, n’hésitez pas à alerter le propriétaire ou le responsable du lieu. Il se peut que les intentions de celui qui a caché l’objet soient bonnes comme ici, mais il y a fort à parier que dans la majorité des cas, l’objet servira plutôt à des activités malveillantes.

Notes :

- Le chercheur en sécurité ayant quand même réussi à installer un virus ainsi qu’un pourriciel sur la machine de l’étudiant… Ce qui explique pourquoi les programmes d’installation proposent ce genre de procédures… Même un expert, un peu pressé par le temps, pourra faire l’erreur d’une installation par défaut avec tous ses inconvénients…

| 2,5€ par mois | 5€ par mois | 10€ par mois | Le montant de votre choix |

L’espionnage industriel n’est pas loin. Pour rappel l’espionnage industriel se réalise principalement par des moyens indirect.

« Le chercheur en sécurité ayant quand même réussit a installer un virus ainsi qu’un pourriciel sur la machine de l’étudiant… ».

Il n’avait pas sa propre machine avec un vrai système d’exploitation dessus, à la place d’un windows si peu polyglotte en matière de systèmes de fichiers?! Ça partait bien, mais maintenant si on veut gagner des PI Zéro en constante rupture de stock ça donne des idées ou chercher!

@yann: Il n’était pas physiquement présent là où la carte a été trouvée, il a donc fait tout à distance. Le mieux est de regarder la vidéo.

Le titre putaclic à la Youtube, merci merci.

@Thera: Ben quoi, Raspberry Pi Zéro ne signifie pas Zéro humour :)

Bonjour, ce genre d’appareil peut facilement être placé dans des véhicules avec batterie scooter moto voiture garés sur un lieu public de rassemblement. Donc lors des manifestations de divertissements concert sports, ou politique, climat, etc… Ça « démocratise » le ciblage de communautés, quels en soient les buts !

je ne comprends pas tout, mais comment peut on être certain qu’un tiers ne s’intercale pas entre notre ordinateur et le reseau wifi ?

quels sont les moyens de se protéger ?

Thanks !

C’est bien pour les pirates, il auront même pas besoin d’installer un sniffer. Juste besoin de pirater le matériel de Waitz !-(

Ho une rpi zéro gratuite … Ho une autre … Ho encore une …

@free: Bof les pirates ils vont directement coller leur propre appareil aujourd’hui. C’est plus simple et plus efficace. (Et eux ils collent pas des cartes visibles, ils font des trucs bien plus efficaces…)

@phildb:

Vaste question.

Je dirais que la façon la plus sûr c’est d’utiliser un câble ^^’

Sinon garder son matériel/ses logiciels à jour est une bonne alternative.

Il faut désactiver autant que possible la connexion automatique aux réseaux publiques car tout ce qui y transite se fait en clair, donc n’importe qui peut capter les communications. C’est d’ailleurs pire que l’écoute car si le réseau publique est malveillant il peut facile falsifier ce qui transite.

Après il y a le chiffrement au niveau applicatif : typiquement aller sur ses sites en HTTPS, même si HTTPS n’est pas forcement sûr car il permet d’utiliser de nombreuses méthodes de chiffrement, et là ça dépend du niveau d’expertise de l’hébergeur du site.

Il ne faut pas oublier que les chiffrements finissent quasiment tous par tomber. Un pirate patient peut collecter des données pendant 10 ans puis les déchiffrer une fois qu’une méthode est trouvée. Donc les données très sensible ne doivent typiquement pas transiter par Wi-Fi.

Un VPN ajoute une couche supplémentaire mais n’est pas nécessaire si tout est à jour niveau Wi-Fi. Disons que c’est utile quand on se connecte dans des endroits où la sécurité de l’infrastructure n’est pas garantie.

Donc pour faire simple : garder son matériel et ses logiciels à jour et se connecter uniquement sur les bornes de confiance.

bonjour,

Je ne trouve aucune information sur ce service Waitz. Quelqu’un a un lien à me proposer ?

Merci

Lionel

oups trouvé https://www.ucsdwaitz.com/

dsl

Quelqu’un a pu lire la marque du petit dongle Wifi5 ?

LiveOverflow est une excellente chaine youtube! Très technique et de haut niveau!

Merci pour ton billet Pierre et pour ce « ça tourne mal » XD

@Pierre Lecourt:

Il aurai suffit de faire un coup de DD ou Win32DiskImager puis uploader l’image,

comme ça n’import qui (ayant une PI0) pourra tester

Bonne journée

Huhu quel délicieux tître à la Yahoo News ;)

@Francis:

C’est un dongle wifi chinois à 5€ tout ce qu’il y a de plus banal. On en trouve à la pelle sur ali.

Ex:

https://fr.aliexpress.com/item/IMice-USB-WiFi-Adaptateur-600-Mbps-Sans-Fil-Ethernet-Carte-R-seau-AC-Dual-Band-2/32883933504.html

@Goub:

Toute la difficulté est d’en trouver un qui fonctionne nativement sous Linux/Raspbian..

il utilise tout les outils que j’utilise au quotidien ^^ mais sous windows il se fait chier, quand il a tout les outils sous linux (y a qu’à voir les outils que s’est fait la boite, du java, du python et du shell pour interfacer tout ça…) mingw64 ça va 5min