Si vous avez connu l’évolution du Micro ordinateur Personnel et en particulier des machines x86, vous avez été un jour ou l’autre confronté au bel écran bleu d’un BIOS. Ce petit bout de code qui servait de relais entre le matériel installé dans votre machine et système d’exploitation que vous alliez utiliser.

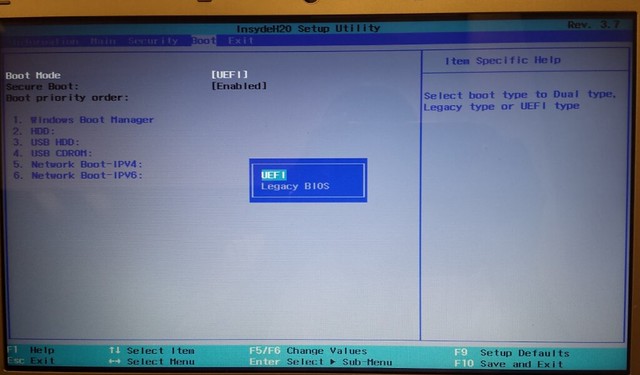

Ce BIOS a depuis quelques années quasi disparu des machines récentes, enfin presque. Un nouveau système baptisé UEFI a pris sa place et prend désormais en charge ces actions. Il reste néanmoins une option spécifique liée à l’existence du BIOS. Un mode « Legacy BIOS » qui permet de piloter sans trop de soucis certains matériels ou systèmes récalcitrants à l’UEFI.

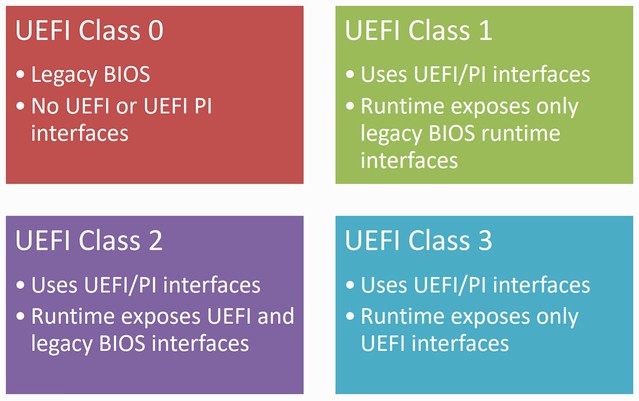

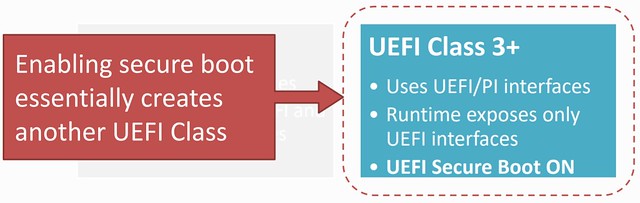

Intel prévoit la disparition de ce mode Legacy BIOS d’ici 2020 puisque les systèmes de la marque opteront alors pour le mode UEFI class 3 qui ne prévoit plus un support de ce mode Legacy BIOS. L’intérêt de cette transition est une augmentation de la sécurité de la machine. Ce mode UEFI demande une signature de chaque élément d’un PC avant de l’autoriser à fonctionner. Une option qui est sur le papier très intéressante car cela évite d’installer un périphérique qui pourrait corrompre vos données, par exemple.

Mais une option qui a un effet pervers, elle empêche de continuer à utiliser un ancien matériel parfaitement fonctionnel mais non signé. Typiquement, une vieille carte son PCI par exemple, datant d’une époque où les composants n’étaient pas signés numériquement, ne fonctionnerait pas sur un PC équipé d’un UEFI Class 3. Il lui faut un mode Legacy BIOS pour continuer à tourner.

Beaucoup de détracteurs de ce système 100% UEFI indiquent également que le fait d’avoir un materiel signé numériquement n’est en rien une garantie contre un piratage de la machine, il s’agit juste d’une vérification de la part des fabricants que leur matériel est conforme à la production mais ne protège en rien contre les failles. Enfin, il a été fait mention de piratages complexes de solutions reprenant à leur compte des signatures de marques pour des matériels contrefaits. Certaines clés RSA de chiffrement matériel étaient clairement sous dimensionnées et des marques comme Infineon Technologies se sont fait tirer les oreilles pour leurs choix jugés peu efficaces. Des cartes mères ont été modifiées pour outrepasser des fonctions UEFI et des matériels ont également patiemment choisi pour offrir des compatibilités inhabituelles et inattendues avec d’autres en mode UEFI pour pouvoir les exploiter sous MacOS sur des PC classiques. Bref la solution 100% UEFI est encore à perfectionner d’un point de vue sécurité.

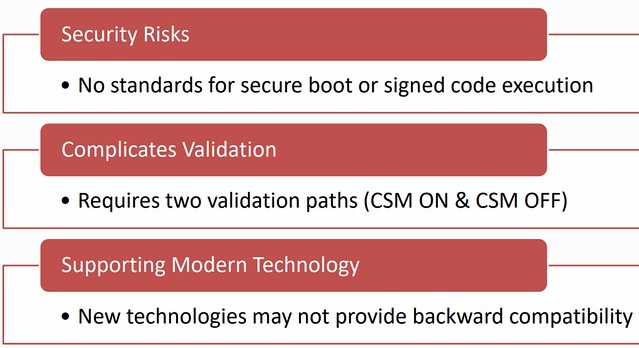

Le Legacy BIOS pose trois problèmes selon Intel, le premier concerne la sécurité, le second la validation matérielle des équipements et le troisième la compatibilité entre nouvelles technologies et matériels anciens

L’autre grande crainte liée à cette évolution vers un mode 100% UEFI Class 3 vient du monde du logiciel Libre. Car si un système peut refuser un matériel non signé numériquement, il peut également n’autoriser que les systèmes d’exploitations de son choix. Une carte mère ou un portable pourrait refuser non seulement l’installation d’un système Linux ou MacOS mais il serait possible de faire en sorte qu’un Windows 10 soit limité dans ses évolutions et qu’il soit, par exemple, impossible d’installer une nouvelle version du système sur une machine. Ou de revenir à un Windows 7 ou 8.1.

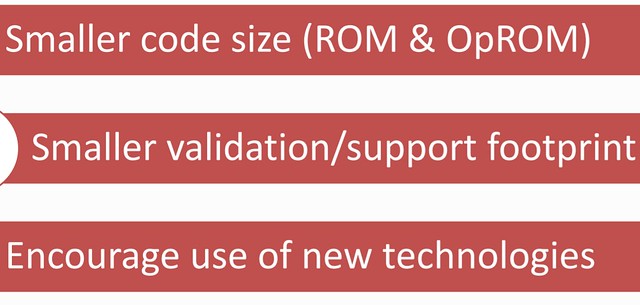

Trois avantages, un code plus petit, une validation et un support plus aisé et l’utilisation de nouvelle technologies

Intel travaille donc avec ses partenaires pour retirer de la vente tous les périphériques n’ayant pas une compatibilité UEFI parfaite d’ici 2020. Date à laquelle le fondeur pourrait décider de n’activer ses puces uniquement que sur des systèmes équipés d’un UEFI Class 3. L’utilisateur lambda y gagnerait sans doute en sécurité et améliorerait sensiblement le contrôle des matériels signés mais l’effet de bord le plus vraisemblable serait la mise au rebut de matériels fonctionnels devenant soudain incompatibles et la grosse tentation des fabricants de produire des machines compatibles avec des générations limitées de système d’exploitation.

Dans un premier temps, cela empêcherait également un constructeur de vendre une machine en FreeDOS par exemple.

Source : Phoronix

| 2,5€ par mois | 5€ par mois | 10€ par mois | Le montant de votre choix |

Il est pourtant courant de vendre les machines pro sans licence windows sous freedos.

Par ailleurs, quand on compare le volume de code d’un UEFI avec celui d’un boot loader industriel comme u-boot, c’est assez délirant. Même niveau compte de lignes de code, pour un sous-OS (en fait, niveau commandes et scripting, c’est un peu… le DOS… mais pétri de GUID et executables PE en mode Microsoft: Le pur produit du délire wintel déclinant) qui en prime ne supporte qu’une architecture (hors x86, il y a des tentatives mais c’est confidentiel), on est au niveau du kernel Linux pour des fonctionnalités étriquées en comparaison et des drivers moins nombreux et simplifiés!

J’avais déjà rayé windows de mes machines après seven, il semble que je vais devoir rayer l’architecture Intel.

Mais c’est quoi cet amalgame quasi systématique entre UEFI (digne successeur de cette vieille croute qu’est le BIOS) et les limitations que certains constructeurs implémenteraient ?

Il suffit de se renseigner avant d’acheter et de ne pas acheter des ordinateurs qui nous lient pieds et poings à Microsoft (puisque c’est de ça dont il s’agit).

Mais c’est une capacité de l’UEFI comme d’autres, faut pas le réduire à ça.

Ubuntu (entre autres) n’est handicapé ni par UEFI, ni par Secure Boot car le kernel linux et toute la chaîne « bootloader » sont signés par Canonical. donc de ce côté pas de socuis.

Sur tous les pc que j’ai vu passer entre mes mains récemment, secure boot était désactivable, ce qui permet à quasi toutes les distrib linux de booter. Dans la grande majorité des cas le legacy bios était utilisable aussi.

J’aimerai donc plutôt connaître les marques qui ont tout rendu inconfigurable car pour l’instant pas eu le cas.

Quant au matériel je n’ai jamais entendu qu’un matériel non signé (sic ?) n’était pas pris en charge par UEFI, sinon je connais beaucoup de périphériques USB notamment qui ne fonctionneraient pas… (peut être suis je ignorant..)

Quelles que soient les limitation aujourd’hui, en général un matériel ancien (carte son creative awe 64 par exemple) gagne à être utilisé sur un pc de la même époque… avec un OS de l’époque aussi. aujourd’hui il n’y a ni pci, ni agp, ni isa dans la plupart des cartes mères plus ou moins récentes.

@gUI: Bien sur mais si tu regardes comment est configuré le truc c’est assez finement joué. Tu crois que le grand public va aller chercher un engin qui n’aurait pas « Secure boot » ? Cela semble un peu difficile d’imaginer le public comme les pros s’orienter vers une solution « moins sécurisée ». Et si le marché suit cela, et je vois mal comment y échapper, il n’y aura justement plus de constructeurs qui proposeront d’alternatives à mon avis. A moins qu’AMD ?

« Une option qui est sur le papier très intéressante car cela évite d’installer un périphérique qui pourrait corrompre vos données, par exemple. »

Combien j’ai vu de périphériques qui ont corrompu mes données en 15 ans d’informatique !!!

A peu près…0.

No comprendo.

Comment pourrir la vie des gens qui souhaitent installer la distribution linux de leur choix sous couvert de « sécurité »? UEFI une solution adéquate de wintel qui « aime » désormais Linux. Avec des amis comme ceux-là pas besoins d’ennemis…

On pourra toujours faire un supp, f12, f2…. en mode spam pour essayer d’accéder au option du bios ?

Sinon aucun intérêt de rien changer pour tout verrouillé.

Peut-être que l’on achètera des machines avec processeur ARM ?

Intel veux rendre ses plateformes plus sécurisées… Ha ha ha, il s’est déjà carrément planté en cachant un mini-système complet dans ses processeurs. Ce mini-système à le contrôle total de votre PC quelque soit l’OS, et comme il ne peut être mis à jour, si une faille de sécurité est découverte vous ne pourrez pas vous protéger :

https://www.eff.org/deeplinks/2017/05/intels-management-engine-security-hazard-and-users-need-way-disable-it

Bravo Intel!

D’habitude j’ai un réel plaisir à lire les articles mais là je suis un peu dégoûté.

J’ai pour habitude de faire mes pc moi-même mais si intel joue au con en 2020, je me tournerais vers la concurrence. :/

wait and see.

Quelqu’un aurait-il une documentation à me recommander sur la ligne de commande UEFI ? Je n’ai jamais réussi à en tirer quoi que ce soit. Notamment démarrer sur une partition que l’on a oublié de rendre « bootable » ou un Live-CD qui ne démarre finalement pas… Vu la taille du bidule, ça doit être possible, non ?

C’est une excellente initiative !

Cela va permettre de monter rapidement en maturité des cartes mères ARM sous Linux, avec tous les sockets qui vont bien (PCIe, supports DDR, etc…)

obsolescence programmé, quand tu nous tiens…

@Dliryc: Toi, tu n’as jamais lu d’articles sur des clés USB modifiées matériellement a des fins malveillantes…

@Tabasco: entre lire des articles et constater soit même un cas concret y a un monde :)

mais c’est vrai qu’il y a en vente ce genre de clés usb

@Dliryc: Moi si, un copain qui m’amene sont HD USB qui déconnait pour que j’essaie de sauver le plus possible… c’etait un virus MBR, qui s’est fait un plaisir de sauter de son HDD a mon réseau sans meme que j’ouvre un fichier.

@Obarthelemy: remarque, maintenant avec l’UEFI, l’équivalent des virus MBR, c’est les rootkits !

bonheur quoi

mais bon, ça se contournera tous ça (comme le secure boot avec uefi est contourné)

le but, ça doit surtout de préparer le nouveau mode de distribution de windows

des upgrades payants (à la sauce mac os) suivant les « generations » de nouveaux windows XX.XX

je suis pas dans le secret des dieux, mais ça semble partir comme ça

@orangina rouge: Les upgrades MacOS ne sont pas payant depuis des lustres et – encore une fois – Même avec secure boot activé et UEFI only, on peut (au minimum) installer Ubuntu sans aucun problème.

Quant aux virus sur MBR, faut il encore brancher le disque dur avant de lancer la machine, et avoir les disques USB dans l’ordre de démarrage, avant le disque interne. Juste en plugant sur un ordinateur en fonctionnement il n’y a aucune lecture (ni exécution) du contenu du MBR…

Dernier point ou je rejoins beaucoup : BIOS, UEFI, autre… rien n’est infaillible ni incontournable.

@Dimitri: pour macos, je ne m’y connais pas assez en mac pour le dire, mais j’avais souvenir d’une mise à jour à 29 euros ou dollars à une époque

ce que je voulais dire, c’est que la « prochaine version » des UEFI sont à mon sens prévue pour le futur système de paiement MS qui semble s’orienter vers des upgrade payant plutôt que le passage à une réinstallation comme actuellement

après, la date, la faisabilité etc etc

je ne sais pas, mais beaucoup parlent de ça pour le prochain « modèle » économique de cet os

et de mon point de vue, je le vois comme cela (sinon, peut d’intérêt. l’argument « sécurité » ne vaut rien et on sait bien que ce n’est jamais pour ça)

pour le virus MBR, je ne suis pas celui qui en parlait (peut etre un disque 3,5 pouces racker dans une workstation pour récup les données par exemple)