Les mots de passe sont une excellente solution pour se connecter à un ordinateur. A condition bien sur qu’ils soient longs, qu’ils soient bien mémorisés, différents d’une machine à l’autre et d’une application à l’autre et que personne n’ait l’idée de les noter sur un bout de papier devant son PC.

Bref, chaque année on retrouve le même papier dans la presse High Tech, à savoir la liste des 10 mots de passe les plus employés en France et dans le monde. Et vous écarquillez les yeux en découvrant que 12345 et AZERTY font partie du haut du classement de ce top. Il n’y a là rien d’étonnant, c’est la nature humaine qui veut ça. Après tout pendant presque 20 ans le code de lancement des silos des sites de lance missiles nucléaires de la force de dissuasion US utilisaient le mot de passe : 00000000. True story.

La solution est donc ailleurs, proposer aux utilisateurs récalcitrants à mémoriser un jeu de plusieurs mots de passe complexes une solution alternative. Il y en a déjà beaucoup et ce sont souvent des solutions exploitant la biométrie qui font mouche auprès des utilisateurs : Reconnaissance faciale, lecture d’empreintes digitales et j’en passe.

Le problème de ces technologies est qu’elles sont facilement falsifiables, si vous pensez être à l’abri avec un support biométrique de ce genre c’est que vous n’avez probablement jamais suivi de conférences de hackers ayant leur détournement pour sujet.

D’où l’idée de sécuriser un peu plus cette solution pratique et simple a utiliser pour le propriétaire d’un PC. Avec True Key Intel propose une technologie de vérification en 2 temps.

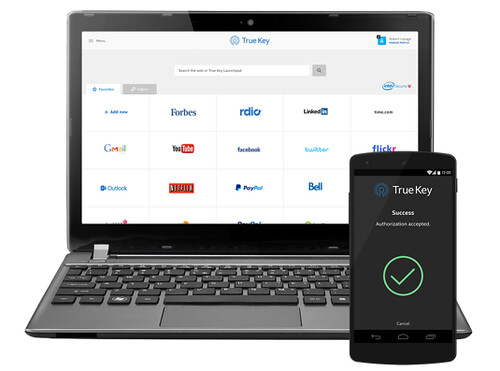

Enregistrées derrière un très solide cryptage AES-256, vos données sont entièrement protégées par une double authentification que vous pouvez définir. Vous pouvez allier mot de passe et identification faciale ou reconnaissance d’empreintes digitales et vérification sur un support externe supplémentaire comme dans cette démo qui exploite un smartphone à proximité.

L’idée est à la fois de compliquer la vie d’un petit malin qui voudrait exploiter vos données mais également de pouvoir rendre la votre plus facile.

Intel reprend la solution d’authentification en 2 temps proposée par plusieurs services Web qui envoient des SMS à recopier sur votre PC afin de vous authentifier. Ici, il s’agit d’un appairage direct avec un smartphone mais cette combinaison n’est qu’un exemple parmi d’autres.

Derrière l’écran de connexion à votre machine, vous pouvez avoir alors un second écran permettant d’accéder directement à divers services et vous connecter directement : Banque, réseaux sociaux et autres système nécessitant une authentification.

Intel propose aux premiers inscrits à sa plate forme une période d’essai gratuite de 6 mois sur un site dédié : truekey.com

| 2,5€ par mois | 5€ par mois | 10€ par mois | Le montant de votre choix |

Mouai je pense que la reconnaissance faciale par le realsense d’intel serait mieux mais bon ……

Aucun produit sous x3/x5/x7 annoncé ? Bizarre ….

@jujudk: Realsense n’est pas déployé materiellement pour le moment.

Attention aussi à la perte du mobile dans ce cas là… où tout simplement au changement de « ROM »… J’ai un mauvais souvenir du passage de jelly-bean à kit-kat (ayant bêtement oublié de désactiver les sites où j’utilisais le google autenthicator :D)

Mais bon, le top de la sécurité pour s’authentifier reste la bonne vieille clef RSA sur un système sûr. Mais est-ce qu’un système « sûr » existe encore ?

Plus simplement un gestionnaire de mot de passe avec un seul mot de passe maitre et tout les autres générés aléatoirement (exemple last pass)

Je prefère keepassx

Open source

Compatible linux, mac, windows

Possibilité de vérouiller la bdd par mot de passe ou « fichier clef » présent sur un support amovible (ex: clef usb), inclu un générateur de mot de passe

@Bart47: Intel a racheté la solution Password Box et a augmenté la sécurité, ce qui est devenu True Key.

Le gros problème des solutions comme lastpass ou Password Box c’est qu’il n’y a pas d’autehtification ou de gestion des lieux de connexions.

AES-256 est aucunement solide, la nsa le casse

@Marc Collin

En même temps cite moi un seul niveau de cryptage accessible aux civils que la NSA (ou autre agence gouvernementale) ne peut pas casser?

Ici on parle uniquement de se protéger contre des personnes mal intentionnées (mais également de se simplifier la vie).

Et jamais on ne réussira à créer un chiffrement infaillible, il n’y a qu’à voir comment certaines attaques de social engineering sont (rondement) menées. Le point faible qu’on ne pourra jamais véritablement combler, c’est justement le coté humain.

D’ailleurs une question me taraude : il me semblait avoir lu quelque part que le cryptage est une arme militaire et qu’il est interdit aux civils de détenir des logiciels de chiffrement trop fort, et que cela représente un délit/crime. Quelqu’un peut confirmer/infirmer SVP?

@Marc Collin: Si tu vas par là il ne reste rien de sécurisé :)

@Dazkin : tout ce qui est cryptage asymétrique ;) Une clef PGP/GPG de 4096 bits est virtuellement incassable (enfin… si on excepte le fait de pouvoir utiliser plusieurs supercalculateurs parallèles sur plusieurs jours et pour une seule clef = infaisable).

@ baldarhion

J’avais effectivement oublié le cryptage asymétrique, mea culpa. Et ça reste accessible légalement à tout un chacun? (en référence à la dernière partie de mon autre message)

@Dazskin:

Jusqu’en 2004, la france interdisait le cryptage > 128bit au particulier , mais depuis il n’y en a plus.

Et pour le coté crime , jusqu’en 1996 , le logiciel Pretty Good Privacy était interdit car considéré comme arme de guerre de deuxième catégorie.

(source wikipedia, je sais pas fiable à 100% mais la ça semble cohérent)

Mais du temps a passé depuis :)

@Tsadhate: Pour Eurisko.fr, ma première boutique web avec un des premier paiement sécurisé via CB en France (96), on avait du montrer patte blanche aux autorités et passer par un fournisseur dûment assermenté afin de protéger (chichement) les paiements via cryptage. Effectivement depuis de l’eau a passé sous les ponts car le moindre petit forum web peut crypter les données de ses membres de manière bien plus efficace…

@ Tsadhate

Donc mes sources étaient bien fiables. C’est juste moi qui ai une décennie de retard :D

Après pour en revenir au sujet même, comment ça se passe effectivement si on perd notre téléphone/qu’il tombe en panne? Ça risque pas de tout foutre en l’air?

[« Le problème de ces technologies est qu’elles sont facilement falsifiables »] Ouais bof, ce n’est pas si simple que tu les prétends.

C’est quoi qui est plus secure, un TouchID ou le mot de passe « 1234 » (voir pas de mot de passe du tout)?

Parce que finalement le pb il est bien là: comment proposer une solution pour le grand public?

Aujourd’hui, tous les systèmes à double authentification que j’ai pu essayer sont chiants. Ca c’est amélioré avec la double authentification « automatique » (avec les applis idoines), mais ca veut dire aussi qu’il faut forcer le grand public à les installer (et si les hackers trouvent un moyen de cracker ces appli on revient au pb initiale).

Faut peut être pas jeter le bébé avec l’eau du bain!

Pour résumer, faut-il ou ne faut-il pas télécharger Truekey ? Maintenant j’hésite avec tous vos commentaires et je ne suis malheureusement pas aussi calée que vous !

Que me conseillez-vous en définitif ? Continuer avec mes mots de passe ?

Merci pour votre réponse.