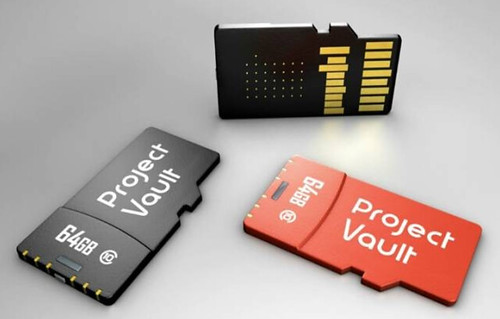

En fait si la carte à bien le format habituel des petites solutions de stockage, il ne s’agit pas d’une mémoire mais bel et bien d’une sorte d’ordinateur extrêmement miniaturisé. Ce nouveau concept se veut être une solution de protection universelle pour tout type d’appareils : Smartphones, portables, tablettes… hormis les Nexus.

Project Vault cache en réalité une solution capable de protéger les données les plus importantes mais également vos communications. A l’intérieur de la minuscule carte un processeur ARM très basique, 64 Go de stockage, et une puce NFC? Le tout est alimenté comme une carte MicroSD classique directement via le lecteur.

Une fois inséré dans une machine, la carte Project Vault est vue comme une carte de stockage normale. Mais une fois identifiée, la carte peut chiffrer vos données stockées ou émises. Il est ainsi possible d’émettre des données vers un autre périphérique dans un codage complexe qui ne sera pas lisible facilement si il est intercepté.

Project Vault est en effet capable de chiffrer des données à la volée et de manière matérielle sans affecter les performances de votre engin. Mieux encore, la carte est indépendante du système qui l’emploie. Le smartphone qui prendra compte d’une carte de ce type n’aura pas accès à son code ou son algorithme de chiffrement qui restera indépendant. Vous pourrez ainsi passer la carte d’un périphérique à l’autre pour en profiter quand bon vous semble sans crainte de disséminer une clé d’ouverture des données. Compatible avec Android, Linux et Windows la clé est parfaitement transparente pour le système qui l’emploie.

Google compte pousser ce projet qui est déjà en cours d’exploitation en interne où 500 cartes de ce type ont été déployées, une manière de tester grandeur nature cette idée. Cela veut t-il dire que les prochaines versions de machines aux armes de Google seront équipées d’un lecteur de cartes MicroSD ? C’est possible puisque Android M prendra en charge les unités externes nativement et plus naturellement. Project Vault pourrait donc bien être a terme un moyen pratique de protéger ses données personnelles ou ses communications.

L’ensemble des ressources, logicielles et matérielles, du concept sont Open Source. un kit de développement est disponible et même la puce OpenRISC1200 employée dans la carte est documentée. Une posture qui laisse penser que Google peut laisser ce projet cheminer de manière autonome en poussant les fabricants et développeurs à proposer des solutions autour de ce nouveau standard.

| 2,5€ par mois | 5€ par mois | 10€ par mois | Le montant de votre choix |

» protéger les données les plus importantes mais également vos communications » franchement Pierre, de la part du principal intéressé par les données personnelles des utilisateurs, ça n’est pas crédible, ou alors avec une jolie backdoor pour exploiter les données de la carte. Bref de la part de n’importe quelle autre société genre avast ou autre on aurait pu y croire, mais le loup dans la bergerie non non non !!:)

@Dadoo Je me suis arrêté à la même phrase que toi :)

Pour la majorité des utilisateurs ce peut être une bonne solution.

Mais pour les experts en sécurité je doute du réel intérêt.

@Dadoo: D’où l’nitéret d’un projet Open source, documenté basé sur une puce Open Hardware documentée. Si le materiel est produit, tu peux compter dur des gens pour développer des trucs sans la supervision de Google.

Je plussoie Pierre ici: après tout le cryptage consiste à appliquer des transformations mathématiques (certes complexes) sur un bloc de données. Ça ne demande ni un gros programme (= facile de contrôler si il y a une backdoor dans le source) ni un gros CPU.

Reste bien sûr, qu’il y a toujours la possibilité de ‘cacher’ du code un peu partout dans l’espace noyau. Mais là encore, le contrôle des sources par des milliers de personnes prévient ce genre de possibilité. Tous les commits peuvent être analysé et de ce fait, on sait qui a fait quoi et pourquoi.

À mon avis, la NSA va pas aimer (ou alors, ils ont eux aussi acheté un D-wave en douce et qui fonctionne :D :D)